Si hay algo que no acaba de convencerme a la hora de acceder a los equipos informáticos de las empresas son los accesos basados en usuario y contraseña tradicionales. El que no se levanta de su equipo para ir al despacho del jefe de tal o cual departamento se va a desayunar o a comer y no deja el equipo bloqueado. De esta manera cualquiera puede acceder a su equipo y "usurpar" su identidad. Una manera más segura que podemos implantar y que en cierta medida palía este tipo de situaciones son las tarjetas inteligentes para acceder a los equipos.

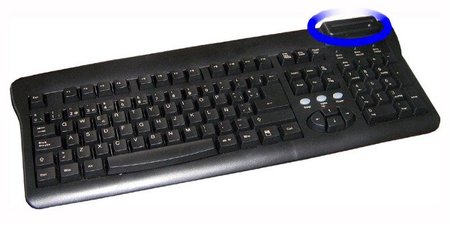

Muchas veces las pymes, al ser empresas de menor tamaño y existir una relación más estrecha entre sus empleados no contemplan este tipo de control de accesos que ven como un gasto. Por supuesto depende del tipo de empresa y la gestión de datos que hacemos en nuestra empresa. Pero si necesitamos un buen sistema que sea efectivo y éste es uno de los más interesantes. Para ello además de habilitar la opción de software para que el inicio se produzca a través de esta tarjeta inteligente necesitaremos los correspondientes lectores, que pueden integrarse perfectamente con los teclados.

Una tarjeta inteligente no es otra cosa que una tarjeta que incorpora un chip similar al que tenemos en el DNIe. Los principales gastos que nos generará este sistema de identificación será la adquisición del hardware, ya sea de tarjetas como de lectores. A la hora de comenzar a trabajar bastará con introducir la tarjeta y la clave para poder acceder al dominio. Esta opción debe combinarse con las opciones de bloqueo del equipo si lleva más de X tiempo inactivo.

De esta forma si alguien se ausenta de su puesto de trabajo más de un determinado tiempo el equipo se bloquea automáticamente. Esta precaución básica, que deberían tener en cuenta los propios usuarios, es conveniente tenerla activada de forma predeterminada. De esta manera, aunque alguien conozca nuestra contraseña si no dispone de la tarjeta insertada no podrá identificarse y viceversa.

De todas formas este tipo de soluciones no serían necesarias si los usuarios fueran celosos de sus contraseñas y sus usuarios, mantuvieran los equipos bloqueados cuando no están delante de ellos y se aseguraran de que nadie conoce su usuario y contraseña. Pero esta opción no suele ser norma en muchas pymes de manera que todos conocen los usuarios de los demás, se utiliza un usuario genérico o está apuntado en una nota delante del ordenador.

Más Información | Microsoft: Guía de planeamiento de acceso seguro con tarjetas inteligentes En Tecnología Pyme | Consejos para el control de acceso en la empresa